El troyano bancario PixPirate, diseñado para dispositivos

Android, ha introducido una nueva técnica para ocultarse en los teléfonos

incluso después de que su aplicación inicial haya sido eliminada. Este malware,

descubierto recientemente por el equipo de Cleafy TIR y dirigido a

instituciones bancarias en América Latina, desafía los métodos tradicionales de

detección y eliminación.

A diferencia de otros programas maliciosos que ocultan su

icono, PixPirate no utiliza ninguno, lo que le permite permanecer invisible en

todas las versiones recientes de Android, incluida la versión 14. Aunque esta

estrategia dificulta su detección, plantea el desafío práctico de cómo iniciar

el malware sin un acceso directo visible.

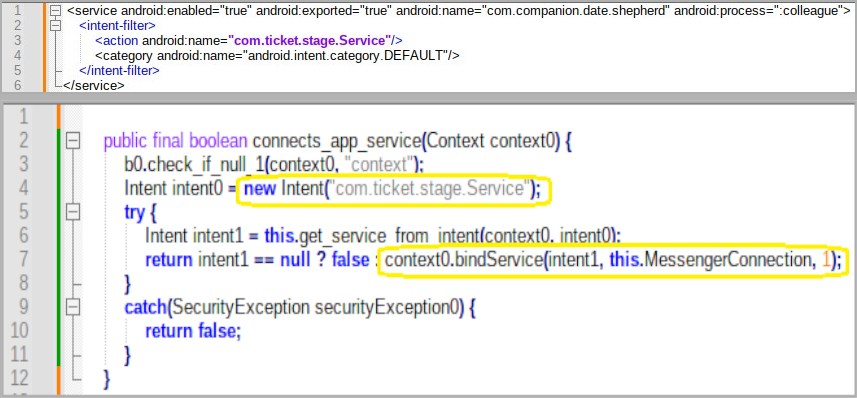

Investigadores de IBM Truster determinaron que PixPirate utiliza dos aplicaciones diferentes para llevar a cabo sus operaciones, la primera un downloader que descarga la aplicacion maliciosa y la segunda denominada como dropee que es el malware bancario

La aplicación 'droppee' adopta un enfoque inusual al no

presentar una actividad principal ni un icono en la pantalla de inicio, lo que

la hace invisible para el usuario común. En su lugar, esta app exporta un

servicio al cual otras aplicaciones pueden conectarse, permitiendo que el

downloader la active y controle incluso después de que el usuario haya

eliminado la aplicación inicial de su dispositivo. Esta capacidad de

persistencia en segundo plano de PixPirate, incluso después de la eliminación

de la aplicación descargadora, plantea un desafío significativo para la

detección y eliminación del malware en dispositivos Android.

Además de su capacidad para ocultarse, PixPirate está

dirigido específicamente a la plataforma de pago instantáneo Pix en Brasil, con

el objetivo de interceptar o iniciar transacciones fraudulentas para desviar

fondos a los atacantes. Dado que Pix es ampliamente utilizado en Brasil, con

millones de usuarios y transacciones de miles de millones de dólares, la

amenaza planteada por este malware es particularmente grave. Aunque los métodos

de infección no son nuevos, la estrategia de ocultamiento sin icono y la

utilización de servicios vinculados a eventos del sistema representan un nuevo

y alarmante enfoque en la lucha contra el malware en dispositivos Android. Se

ha contactado a Google para abordar esta amenaza emergente y garantizar la

seguridad de los usuarios de Android, aunque hasta el momento Google Play

Protect ofrece protección automática contra las versiones conocidas de este

malware.