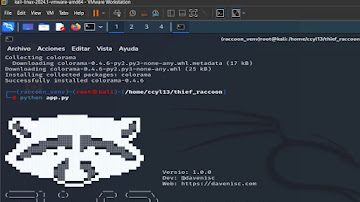

Probando Thief Raccoon:

Explorando el Mundo del Phishing para la Educación en Ciberseguridad

Como estudiante de

ingeniería informática, siempre me ha fascinado el mundo de la ciberseguridad.

Recientemente, tuve la oportunidad de probar una herramienta llamada Thief

Raccoon, diseñada específicamente con fines educativos para demostrar cómo se

pueden realizar ataques de phishing en varios sistemas operativos. Esta

experiencia no solo fue reveladora, sino que también me ayudó a comprender

mejor las amenazas de ciberseguridad y la importancia de las medidas de

protección como la autenticación de dos factores (2FA) y la administración de

contraseñas.

¿Qué es el Phishing?

Primero, un poco de

contexto. El phishing es una técnica de ingeniería social utilizada por

ciberdelincuentes para engañar a las personas y hacer que revelen información

personal, como nombres de usuario, contraseñas y detalles de tarjetas de

crédito. Estos ataques suelen realizarse a través de correos electrónicos,

mensajes de texto o sitios web falsos que parecen legítimos. Es crucial

entender cómo funcionan estos ataques para poder protegernos de ellos.

¿Qué es Thief Raccoon?

Thief Raccoon es una

herramienta educativa que simula ataques de phishing para mostrar a los

usuarios cómo estos ataques pueden infiltrarse en sus sistemas. Esta

herramienta está diseñada para funcionar en varios sistemas operativos, lo que

la hace versátil y accesible para diferentes entornos de aprendizaje.

¿Cómo Funciona Thief

Raccoon?

La herramienta funciona

creando sitios web falsos que imitan a los legítimos. Por ejemplo, podría

replicar la página de inicio de sesión de tu red social favorita. Cuando un

usuario ingresa sus credenciales en esta página falsa, Thief Raccoon captura

esta información, demostrando cómo los atacantes pueden obtener datos

sensibles.

Conceptos Clave para

Entender Thief Raccoon

Autenticación de Dos

Factores (2FA): Esta es una capa adicional de seguridad que requiere no solo

una contraseña y un nombre de usuario, sino también algo que solo el usuario

tiene en su poder, como un código enviado a su teléfono. Thief Raccoon puede mostrar

cómo los ataques de phishing pueden intentar evadir esta medida, subrayando la

importancia de utilizar métodos robustos de 2FA.

Administración de

Contraseñas: El uso de contraseñas seguras y únicas para cada cuenta es

fundamental. Los gestores de contraseñas pueden ayudar a generar y almacenar

estas contraseñas de manera segura. Thief Raccoon puede ilustrar cómo las

contraseñas débiles pueden ser fácilmente comprometidas.

Ejemplos de Uso de

Thief Raccoon

Simulación de un Ataque

de Phishing

Imaginemos que estamos

en una clase de ciberseguridad y queremos mostrar cómo se lleva a cabo un

ataque de phishing. Usamos Thief Raccoon para crear una réplica exacta de la

página de inicio de sesión de una plataforma de correo electrónico popular. Los

estudiantes intentan iniciar sesión y, al hacerlo, sus credenciales son

capturadas por la herramienta. Esto muestra de manera práctica lo fácil que es

ser engañado si no estamos atentos.

Demostración de la

Eficacia de 2FA

En otra sesión,

mostramos cómo un ataque de phishing puede ser mitigado por la autenticación de

dos factores. Los estudiantes intentan ingresar a una página falsa, pero esta

vez, después de ingresar sus credenciales, se les pide un código 2FA. La

herramienta no puede capturar este código, lo que demuestra cómo 2FA puede

frustrar los intentos de phishing.

Podemos utilizar Thief

Raccoon para demostrar la importancia de las contraseñas fuertes. Configuramos

la herramienta para mostrar cuánto tiempo tomaría descifrar una contraseña

simple versus una contraseña compleja. Los estudiantes pueden ver de primera mano

cómo las contraseñas fuertes ofrecen una mejor protección.